ВНИМАНИЕ БУДЬ БДИТЕЛЕН!!!

Trojan.Encoder.398

Троянец-шифровальщик, написанный на языке Delphi, является, по всей видимости, развитием вредоносной программы Trojan.Encoder.225. Ключи для шифрования получает с сервера злоумышленников.

При первом запуске копирует себя в папку \ID\ с именем ID.exe, где ID — серийный номер жесткого диска. Затем демонстрирует на экране сообщение о том, что архив поврежден, и запускает скопированный файл с каталогом по умолчанию C:\, после чего завершается.

Второй запущенный экземпляр троянца проверяет наличие каталога \ID, получает серийный номер жесткого диска и отправляет его на сервер при помощи функции InternetOpenUrlA. В ответ троянец получает от сервера конфигурационные данные в формате XML, содержащие параметры шифрования: e-mail для связи со злоумышленниками, ключ шифрования и номер алгоритма, который будет выбран для шифрования, а также часть расширения зашифрованных файлов (параметр ext).

После инициализации переменных начинается шифрование файлов. Шифрует только фиксированные диски (DRIVE_FIXED). Не шифрует файлы в следующих каталогах:

$RECYCLE.BIN, Windows,Program Files (x86), Program Files, Games, ProgramData, UpdatusUser, AppData, Application Data, Cookies, Local Settings, NetHood, PrintHood, Recent, SendTo, Главное меню, Поиски, Ссылки, System Volume Information, Recovery, NVIDIA, Intel, DrWeb Quarantine, Config.Msi, All Users, Все пользователи.

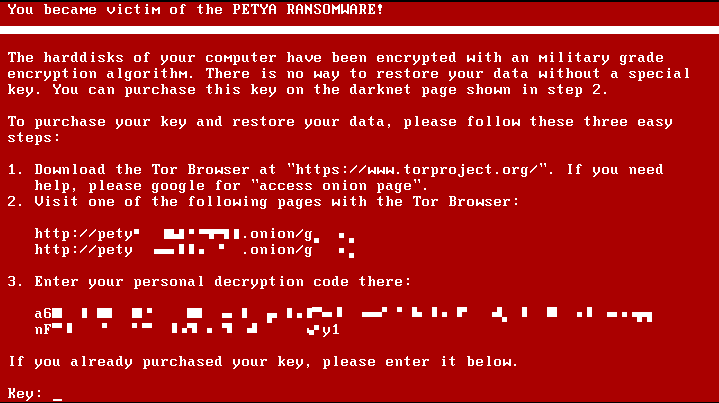

Сохраняет в каждом каталоге файл 'КАК_PАЗБЛOКИРOВАТЬ_ВАШИ_ФAЙЛЫ.txt' со следующим содержимым:

Все ваши файлы были зашифрована криптостойким алгоритмом.

Расшифровать файлы можно только имея дешифратор и уникальный для вашего ПК пароль для расшифровки.

Приобрести дешифратор вы можете в течение 7 дней после прочтения этого сообщения. В дальнейшем пароль удаляется из базы и расшифровать ваши файлы будет невозможно.

Для покупки дешфратора напишите на наш email - mrcrtools@aol.com

Если хотите убедится, что у нас действительно есть дешифратор для расшифровки ваших файлов, приложите к письму любой зашифрованный файл (кроме баз данных) и мы вышлем его расшифрованную версию.

Стоимость дешифратора 5000 рублей. Варианты оплаты вышлем также в ответе на ваше письмо.

Троянец содержит в себе обширный список расширений файлов, которые подвергаются шифрованию:

ak|.BAK|.rtf|.RTF|.pdf|.PDF|.mdb|.MDB|.b2|.B2|.mdf|.MDF|.accdb|.ACCDB|.eap|.EAP|.swf|.SWF|

.svg|.SVG|.odt|.ODT|.ppt|.PPT|.pptx|.PPTX|.xps|.XPS|.xls|.XLS|.cvs|.CVS|.dmg|.DMG|.dwg|.DWG|

.md|.MD|.elf|.ELF|.1CD|.1cd|.DBF|.dbf|.jpg|.JPG|.jpeg|.JPEG|.psd|.PSD|.rtf|.RTF|.MD|.dt|.DT|

.cf|.CF|.max|.MAX|.dxf|.DXF|.dwg|.DWG|.dds|.DDS|.3ds|.3DS|.ai|.AI|.cdr|.CDR|.svg|.SVG|

.txt|.TXT|.csv|.CSV|.7z|.7Z|.tar|.TAR|.gz|.GZ|.bakup|.BAKUP|.djvu|.DJVU|

Вредоносная программа может использовать следующие алгоритмы шифрования (в указанном порядке):

- DES

- RC2

- RC4

- RC5

- RC6

- 3DES

- Blowfish

- AES (Rijndael)

- ГОСТ 28147-89

- IDEA

- Tea

- CAST-128

- CAST-256

- ICE

- Twofish

- Serpent

- MARS

- MISTY1

Способ шифрования выбирается исходя из значения параметра, получаемого в конфигурационном XML-файле.

После первоначального цикла шифрования всех дисков запускает второй цикл, в котором шифрует базы данных 1С в каталогах Program Files и Program Files (x86).

Список расширений шифруемых файлов:

|.dbf|.DBF|.1cd|.1CD|.dt|.DT|.md|.MD|.dds|.DDS|